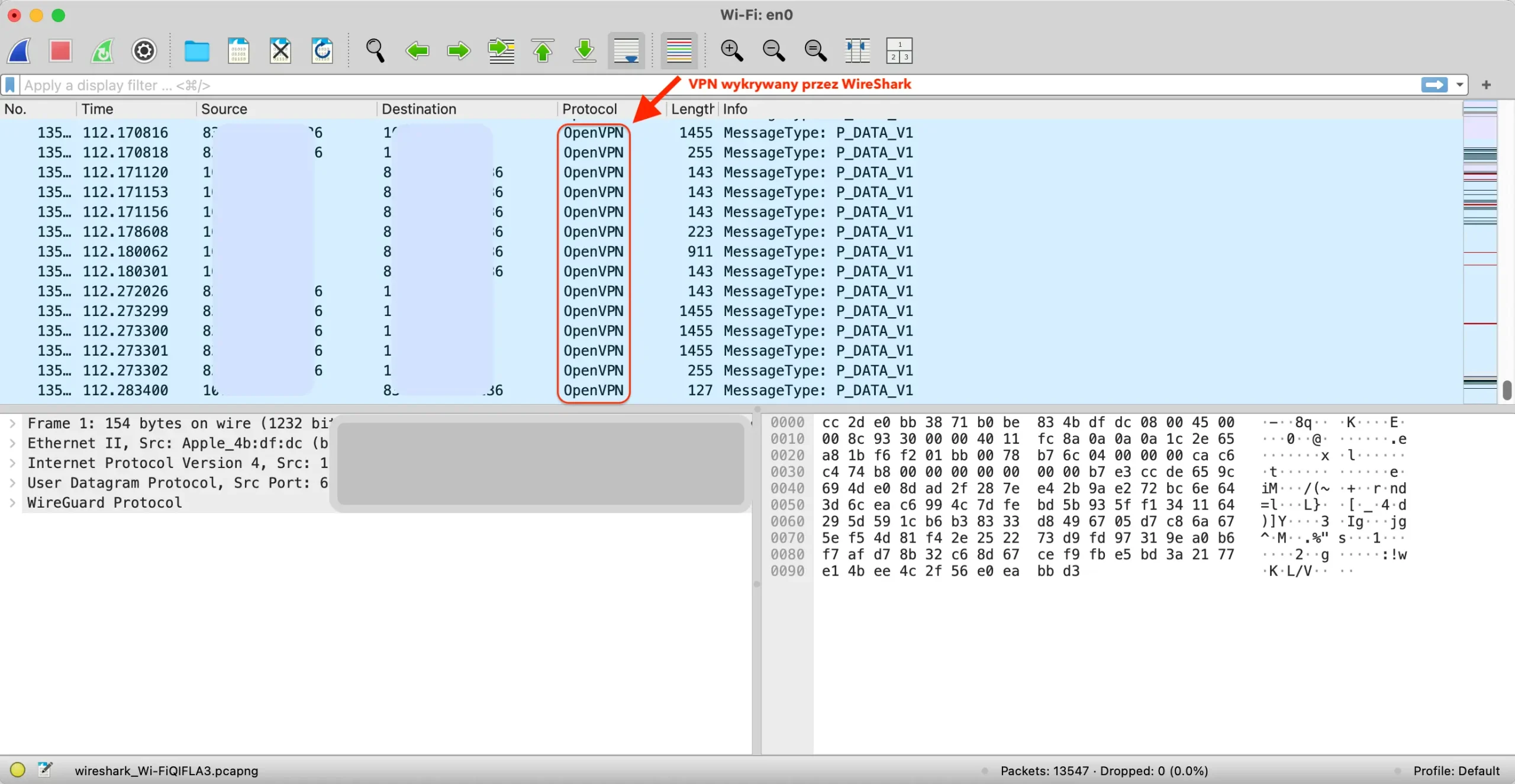

Wyobraź sobie, że Twój ruch internetowy to korespondencja przesyłana pocztą. Kiedy używasz VPN, wygląda to jak wysłanie listu w kopercie z wielkim napisem „VPN” – każdy wie, czym jest, nawet bez otwierania koperty.

Jak maskowanie VPN działa w praktyce?

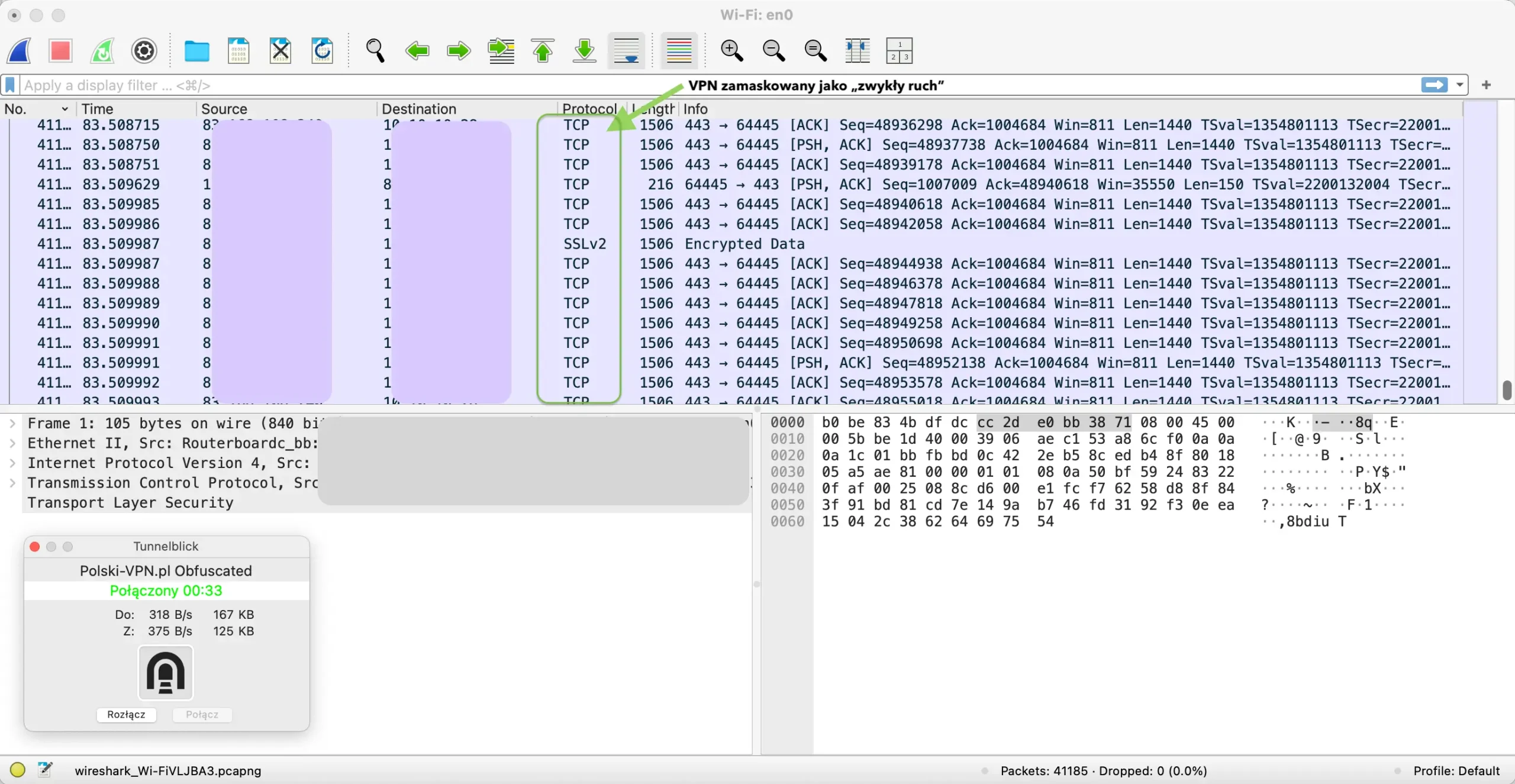

Obfuskacja VPN to technika stosowana w celu „zamaskowania” ruchu VPN jako zwykłego ruchu internetowego, co utrudnia administratorom sieci lub dostawcom usług internetowych wykrywanie i blokowanie korzystania z VPN. To jak wysłanie tego samego listu w zwykłej, niepozornej kopercie – nikt nie wie, co kryje się w środku. To sprawia, że nie nikt nie widzi, że korzystasz z VPN.

Deep Packet Inspection – Jak wykryć VPN?

Głównym narzędziem w rękach administratorów sieci jest Deep Packet Inspection (DPI), który działa jak skaner na lotnisku. Widzi nie tylko, że masz walizkę, ale także potrafi zajrzeć do środka i sprawdzić, co się w niej znajduje.

DPI analizuje nie tylko to, gdzie wysyłasz dane, ale także jak wyglądają te dane od środka. Każdy protokół VPN ma swoje charakterystyczne „odciski palców” – wzorce, które można rozpoznać.

OpenVPN – łatwy do wykrycia

OpenVPN to jeden z najpopularniejszych protokołów, ale też jeden z najłatwiejszych do wykrycia. Dlaczego?

- Charakterystyczne nagłówki: OpenVPN wysyła pakiety z bardzo specyficznymi nagłówkami, które krzyczą „jestem VPN!”

- Wzorce szyfrowania: Sposób, w jaki OpenVPN szyfruje dane, ma swój unikalny podpis

- Rozmiary pakietów: OpenVPN często wysyła pakiety o charakterystycznych rozmiarach

IPSec/IKEv2 – nieco trudniejszy

Ten protokół jest bardziej subtelny, ale wciąż wykrywalny przez:

- Specjalne porty (ESP, port 500, 4500)

- Charakterystyczne procedury nawiązywania połączenia

- Wzorce ruchu typowe dla tuneli IPSec

WireGuard – nowy gracz

Mimo że WireGuard jest nowszy i bardziej wydajny, też ma swoje cechy charakterystyczne:

- Bardzo regularne interwały wysyłania pakietów

- Specyficzne rozmiary nagłówków

- Charakterystyczne wzorce kryptograficzne

Jakie są powody blokowania dostępu do VPN?

W firmach:

- Kontrola nad danymi – chcą wiedzieć, jakie informacje opuszczają firmę

- Zgodność z regulacjami – niektóre branże mają ścisłe wymagania dotyczące monitorowania ruchu

- Bezpieczeństwo – VPN może ominąć systemy ochrony firmy

- Produktywność – blokowanie dostępu do rozrywki czy mediów społecznościowych

W krajach z cenzurą Internetu:

- Kontrola informacji – zapobieganie dostępowi do zakazanych treści

- Monitorowanie obywateli – utrzymanie kontroli nad aktywnością obywateli w Internecie

- Ochrona lokalnych usług – wspieranie krajowych platform kosztem zagranicznych

Gra w kotka i myszkę

Gdy administratorzy uczą się nowych sposobów wykrywania, twórcy VPN wymyślają nowe metody maskowania. Stąd właśnie powstały techniki jak obfuskacja, tunelowanie przez HTTPS czy protokoły udające zwykły ruch internetowy.

To jak wyścig zbrojeń – każda strona stara się być o krok przed przeciwnikiem. Dlatego też maskowanie VPN staje się coraz bardziej zaawansowane i konieczne w niektórych środowiskach.

Techniki maskowania ruchu VPN

- Protokoły Stealth: Specjalne protokoły zaprojektowane do ukrywania ruchu VPN przed narzędziami głębokiej inspekcji pakietów (DPI).

- Scrambling: Modyfikacja pakietów danych w taki sposób, aby wyglądały jak losowe dane, ukrywając fakt, że są to pakiety VPN.

- Maskowanie protokołu: Wykorzystanie mniej popularnych protokołów VPN lub protokołów niestandardowych, które nie są łatwo rozpoznawalne przez filtry sieciowe.

Korzyści wynikające z maskowania ruchu VPN

- Omijanie cenzury: Umożliwia użytkownikom dostęp do ograniczonych treści i usług w krajach o ścisłej cenzurze internetu.

- Omijanie blokad VPN: Pomaga użytkownikom uniknąć wykrycia i zablokowania przez dostawców usług internetowych i administratorów sieci, którzy aktywnie uniemożliwiają korzystanie z VPN.

- Zwiększona prywatność: Jeszcze bardziej chroni prywatność użytkownika, ukrywając korzystanie z sieci VPN, co utrudnia osobom trzecim monitorowanie lub ograniczanie jego aktywności.

- Niezawodny dostęp: Zapewnia bardziej stabilny dostęp do usług VPN w środowiskach, w których korzystanie z sieci VPN jest ściśle kontrolowane lub ograniczone.